Este es un análisis técnico profundo sobre el estado actual de la red Onion. He estructurado la información para reflejar la realidad técnica de 2026, eliminando retórica innecesaria y priorizando la precisión sobre las vulnerabilidades estructurales de la red.

El mito del anonimato absoluto: Vulnerabilidades y vigilancia en la Red Tor

Durante años, la red Tor (The Onion Router) fue considerada el estándar de oro para la privacidad en línea. Sin embargo, la evolución de las técnicas de ceguera digital y la infiltración de agencias de inteligencia han transformado este bastión en un terreno de alto riesgo. Hoy, el anonimato en Tor no es un estado garantizado, sino una batalla constante de configuración y contramedidas.

1. La infiltración institucional: Nodos bajo sospecha

El diseño de Tor es descentralizado, pero su debilidad reside en quién opera los puntos de acceso. Cualquier entidad puede levantar nodos de entrada (guard nodes) y de salida (exit nodes).

- Análisis de correlación de tráfico: Agencias como la NSA y el FBI no necesitan «romper» el cifrado de Tor. Si una agencia controla simultáneamente el nodo de entrada (donde conocen tu IP real) y el nodo de salida (donde ven a qué sitio accedes), pueden usar algoritmos de sincronización de tiempo para confirmar tu identidad.

- Operación de nodos «trampa»: Se estima que una fracción significativa de la red está compuesta por nodos operados por actores estatales. Al ofrecer un servicio estable y de alta velocidad, estos nodos atraen más tráfico, facilitando la desanonimización mediante el análisis del volumen de datos.

2. Explotación de vulnerabilidades técnicas

El software nunca es perfecto, y en el caso de Tor, el punto débil suele ser el navegador o el sistema operativo del usuario.

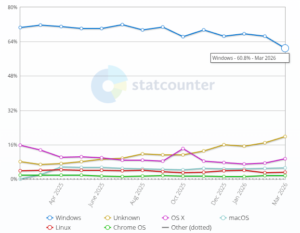

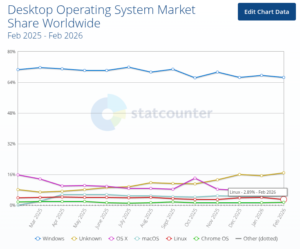

- El peligro de JavaScript: Históricamente, el uso de JavaScript ha permitido a los atacantes ejecutar código que obliga al navegador a revelar la dirección IP real, saltándose el proxy de Tor. Esto es especialmente crítico en Windows, donde las APIs del sistema son más vulnerables a este tipo de fugas.

- Fugas de IP en sistemas no aislados: Incluso en sistemas como Linux o macOS, errores en el manejo de protocolos (como WebRTC o ciertos manejadores de archivos) han provocado filtraciones. Si un archivo descargado a través de Tor intenta conectarse a internet fuera de la red segura, la identidad del usuario queda expuesta instantáneamente.

3. Limitaciones estructurales y visibilidad del ISP

Es un error común pensar que Tor oculta el hecho mismo de estar usando Tor.

- Detección por el ISP: Tu proveedor de servicios de internet sabe que estás conectado a un nodo de Tor. En regímenes restrictivos, esto es suficiente para marcar a un usuario como sospechoso, independientemente de lo que haga dentro de la red.

- El Nodo de Salida como eslabón débil: El tráfico solo está cifrado mientras viaja entre los tres nodos de la red. En el momento en que sale del último nodo hacia la web clara (clearnet), es vulnerable. Si el sitio de destino no utiliza HTTPS, el operador del nodo de salida puede interceptar toda la información, incluyendo credenciales y mensajes.

4. Estrategias de fortificación: Más allá del navegador

Para quienes requieren un nivel de seguridad crítico, el navegador Tor por sí solo es insuficiente.

Aislamiento mediante Sistemas Operativos

- Tails OS: Un sistema amnésico que arranca desde un USB y fuerza todo el tráfico a través de Tor, dejando rastro cero en el disco duro.

- Whonix: Utiliza una arquitectura de dos máquinas virtuales. Una funciona como gateway (puerta de enlace) y la otra como estación de trabajo. Incluso si la estación de trabajo es hackeada, no conoce la IP real, pues solo tiene acceso a la red interna del gateway.

El combo VPN + Tor

Configurar una VPN antes de conectar a Tor oculta el uso de la red cebolla ante el ISP. Sin embargo, esto requiere una VPN de confianza total, ya que el proveedor de la VPN verá tu IP real y que estás accediendo a Tor.

Desactivación de funciones riesgosas

La regla de oro en 2026 sigue siendo el minimalismo: nivel de seguridad «Más seguro» o «El más seguro», desactivando JavaScript por completo y evitando el uso de ventanas de navegador a pantalla completa para prevenir el fingerprinting (identificación por resolución de pantalla).

Conclusión técnica

Tor sigue siendo una herramienta valiosa para evitar la censura masiva, pero ha dejado de ser una solución de «instalar y olvidar». En un entorno donde los nodos pueden ser trampas estatales y el navegador puede ser explotado, el anonimato real depende hoy más de la conducta del usuario y del aislamiento del sistema operativo que de la propia red de cebolla.